Яндекс назвал самые уязвимые CMS

На днях команда Безопасного поиска Яндекса затронула в своем блоге такую насущную тему, как уязвимости CMS и ее безопасность. Как правило, такие системы, как и любое другое ПО, содержат уязвимости, которыми при каждом удобном случае не преминут воспользоваться злоумышленники. Причем, чем популярнее CMS, тем больше вероятности, что слабые места будут искать именно в ней. Не стоит забывать и о том, что современные CMS преимущественно состоят из множества модулей, которые не так хорошо тестируются на безопасность, как основной код системы.

На днях команда Безопасного поиска Яндекса затронула в своем блоге такую насущную тему, как уязвимости CMS и ее безопасность. Как правило, такие системы, как и любое другое ПО, содержат уязвимости, которыми при каждом удобном случае не преминут воспользоваться злоумышленники. Причем, чем популярнее CMS, тем больше вероятности, что слабые места будут искать именно в ней. Не стоит забывать и о том, что современные CMS преимущественно состоят из множества модулей, которые не так хорошо тестируются на безопасность, как основной код системы.

Как и полагается, все уязвимости злоумышленники используют сугубо в личных целях: например, размещают на сайте вредоносный код, заражающий компьютеры посетителей, публикуют сомнительный контент, рекламу или направляют пользователей на другие ресурсы. От подобных действий может серьезно пострадать репутация сайта.

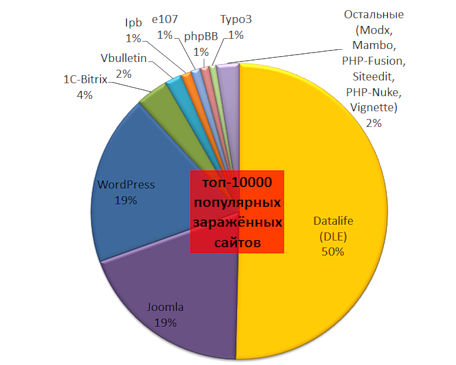

Яндекс проанализировал ТОП-10 000 популярных зараженных сайтов. Оказалось, что подавляющее большинство используют систему DLE (50%), также популярны WordPress (19%) и Joomla (19%). Наиболее незащищенными версиями оказались: WordPress 3.2.1, 3.1.3 и 2.9.2 и CMS Joomla версии 1.5. Конкретнее узнать о слабых местах каждой системы можно .

Рекомендации, как предотвратить взлом CMS, достаточно просты:

1. Регулярно обновлять CMS.

2. Не указывать ее тип и версию в коде страницы.

3. Отказаться от контрафактных версий систем.

4. Следить за всеми данными, которые пользователь может ввести на страницах сайта или передать серверным скриптам при помощи запросов.

5. Сократить число используемых сторонних скриптов, модулей и расширений.

6. Не забывать о правилах в Интернете.

7. Перед установкой на веб-сервер ПО проверить его уязвимости и узнать о их устранениях с помощью .

Теги:

Теги: